您可曾評估過,如果跨廠區VPN斷線一小時將會肇致多少的營業損失?

對許多跨國組織或是遠距設點的單位來說,VPN連線 (註1) 的穩定與否對生產作業以及業務推展存在著非常關鍵性的影響。現今企業進行災害評估與系統復原規劃時,確保VPN正常無虞會是工作重點之一。

然而,隨著電信網路基礎建設的日益完備,VPN連線異常鮮少起因於線路與電信機房端。追蹤分析後發現,多數的VPN障礙根源其實是來自企業組織內部。究其原因,這跟越來越嚴重的電腦系統遭到惡意入侵現象密不可分。遭到控制的內部電腦發送出讓VPN無法負荷的網路流量或是巨額封包導致VPN 癱瘓無法運行,間接損害了企業組織的生產力以及營業利益。

要有效防止這類災害的發生,IT部門必須摒棄過去被動的叫修後查察除錯方式,重新建構一個具備智慧化自我分析能力的網路維運機制。

註 1

本文中所述VPN連線泛指所有跨區域的連線技術,這類的連線主要分成自建或是向電信服務商申租兩種方式。自購設備繞經公有網際網路建立 VPN通道的方式雖然有價格便宜的好處但是穩定度差;相反的,申租電信服務商的VPN服務或是專線,其連線品質穩定度高但若是跨國境其價格將相當昂貴。因此確保昂貴VPN線路不遭到濫用是IT維運工作中至為重要的一環。

N-Partner 的流量自動學習與分析技術為您建構出真正的智慧化網路

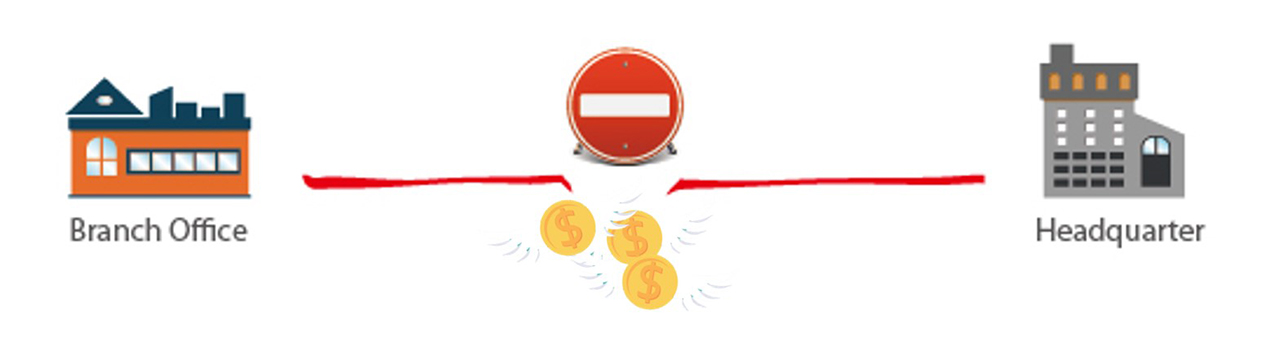

N-Partner運用大數據分析技術,能根據持續蒐集到的網路流量數據進行自動學習,為每一個IP、每一個部門、每一部伺服主機,建立合理的動態Base Line,並即時比對每一分鐘的用量,找出流量(Byte)、封包(Packet)、連線(Session)異常突增的來源IP(通常是攻擊端)以及目的IP(通常是被攻擊端),隨即發出告警協助用戶最短時間內排除障礙,讓維運工作變得更直覺而有效率。

這項大數據自動學習技術最大的特點是:過程中完全不需要IT維運人員繁瑣的為每個IP設定閥值 (Threshold),就能做到「充分了解平常、即時發覺異常、迅速處理障礙」這樣的境界,即使網路架構再龐大,使用人數再多,都能夠快速而準確的定位異常根源,有別於過去被動等待報修後才去蒐集數據,試圖以人工方式查找異常根源再設法解決的冗長過程。

此外,將整個網路架構細分成幾個區塊分別進行使用行為監控,會是一個有效管理網路的方式。細分的依據最好是根據單位的地理位置或是部門別:一廠、二廠…;一樓、二樓…;工程部、行銷部、無線網路區段… ;台北辦公室、台中生產中心…;數據中心、教學大樓、宿舍…DNS、Web、Mail Server…等概念來進行分區分段的流量監控與分析,並繪製流量報表。IT管理人員可以一目了然所有下轄各單位的流量使用動態。

而上述大數據分析學習技術將以同樣方式為各單位建立合理動態Base Line,主動發覺哪個單位出現異常爆量。進階查詢(Drill Down)則能夠將這個單位裡的哪些IP、哪些人員因為不當使用而造成整個網路發生障礙的 答案清楚告訴IT管理者,只要對障礙根源採取處置作為,就可以恢復網路的正常運作。

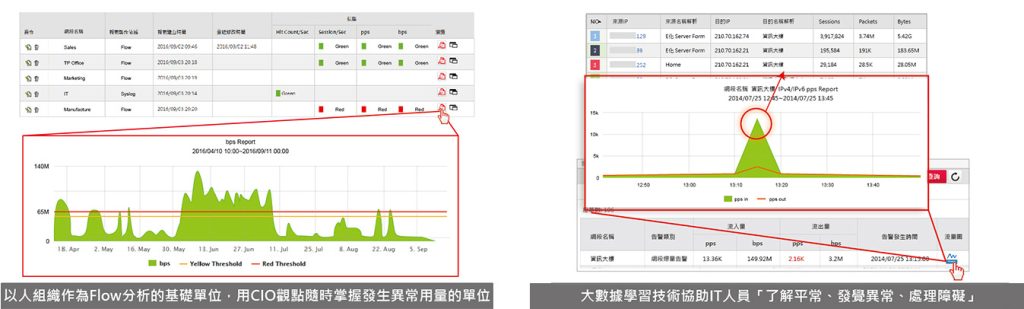

將流量分析結果關聯AD與SNMP,提供使用者名與所在交換機位置資訊

除了大數據自動學習與異常流量即時分析技術,N-Partner還擁有另一項核心技術,即是將三大網管技術:「負責健康狀態監控的SNMP」、「分析流量的Flow」以及「了解深層行為的Syslog」進行關聯整合,目的是讓IT維運者更清楚的掌握人員使用網路的詳細動態。

當流量分析找出發送異常流量的IP時,透過來自Windows AD 日誌的登入訊息則可以關聯出這個IP的當下使用者是誰?透過SNMP則可以得知這個IP的實體位置是在下轄 網路環境中的哪個Switch的哪個Interface底下。

一分鐘消弭VPN異常 解決方案流程說明

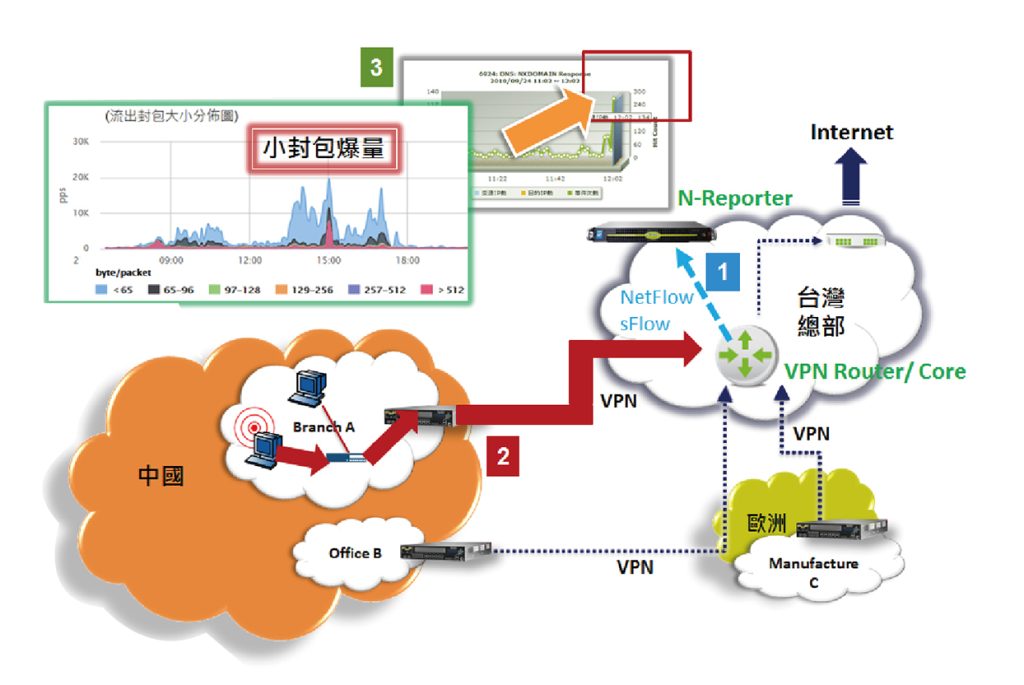

STEP 1:

盡可能蒐集完整的全域Flow資訊。從核心交換機 (Core Switch)、VPN Gateway Router、外點廠 區的內部核心等網路節點吐出NetFlow/sFlow數據 (註2) 到N-Reporter / N-Cloud新一代智慧型IT維運平台進行學習與異常流量分析。

STEP 2:

任何單位或任何IP發送出異於自己平常行為的流量或封包時,N-Reporter/N-Cloud平台都能夠 即時發覺。N-Reporter/N-Cloud可監控並分析的IP對象無數量上的限制,不僅止於內網的IP, 來自外網任意發送巨量的IP也可以即時偵測出。

STEP 3:

當N-Reporter / N-Cloud發現異常流量時將主動告警並呈現包括總量、封包大小分佈等圖形。支援滑鼠點選圖形功能做進階細部查詢(Drill Down) ,讓IT管理者清楚得知當下造成異常障礙的來源 IP、使用者名、發送流量大小、所屬的單位名稱 以及所在的實體位置(Switch and Interface)。

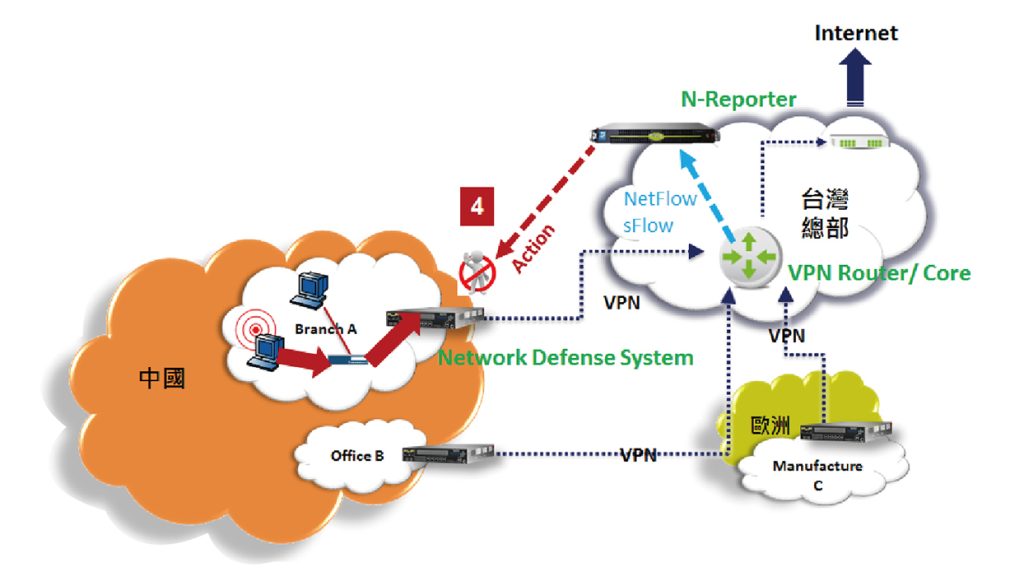

STEP 4:

所謂聯防就是N-Reporter / N-Cloud新一代智慧 型IT維運平台在發覺異常流量的來源IP與其所在實體位置(哪台Switch的哪個Interface)後,能夠自動或是透過管理者手動的方式下達封鎖命令到佈署於VPN Gateway的設備 (註3),進而阻擋異常流量持續灌入VPN網路中,讓珍貴的VPN資源不遭濫用,避免災害損失擴大。

此外,由於 N-Reporter/N-Cloud透過SNMP/Flow/Syslog 關聯技術能夠獲取惡意IP實體連接交換機的位置資訊,因此也能夠採取另一個更接近攻擊來源IP 的封鎖方式:就是將聯防指令下達到內網Switch中。最後,IT管理者可以依據需求事先設定自動解除封鎖的時間,而所有經由聯防機制封鎖過的 IP都會有歷史紀錄可供日後查詢。

註 2

本文中所述VPN連線泛指所有跨區域的連線技術,這類的連線主要分成自建或是向電信服務商申租兩種方式。自購設備繞經公有網際網路建立 VPN通道的方式雖然有價格便宜的好處但是穩定度差;相反的,申租電信服務商的VPN服務或是專線,其連線品質穩定度高但若是跨國境其價格將相當昂貴。因此確保昂貴VPN線路不遭到濫用是IT維運工作中至為重要的一環。

註 3

現階段N-Reporter/N-Cloud能支援封鎖命令下達的聯防設備時有變動,最新支援清單請洽N-Partner或是經銷夥伴。